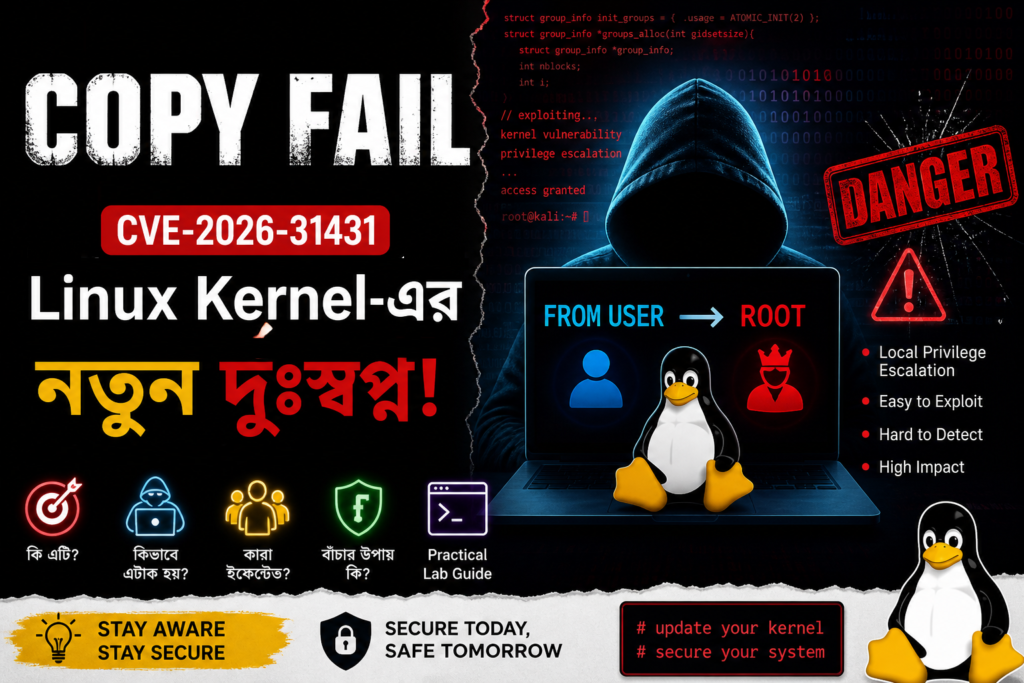

২০২৬ সালে সাইবার সিকিউরিটি কমিউনিটিতে আলোড়ন সৃষ্টি করেছে একটি নতুন vulnerability—Copy Fail (CVE-2026-31431)।

এটি একটি Linux kernel-level Local Privilege Escalation (LPE) দুর্বলতা, যা একজন সাধারণ ইউজারকে সম্পূর্ণ root access পেতে সক্ষম করে।

এই ব্লগে আমরা আলোচনা করবো:

- এটি কী

- কেন হয়েছে

- কীভাবে attack করা হয়

- কারা ঝুঁকিতে আছে

- এবং কীভাবে নিজেকে সুরক্ষিত রাখবেন

🧠 Copy Fail কী?

Copy Fail (CVE-2026-31431) হলো একটি Linux kernel vulnerability, যা kernel-এর crypto subsystem-এর একটি ত্রুটির কারণে তৈরি হয়েছে।

সহজভাবে বললে:

একজন low-privileged user এই bug ব্যবহার করে পুরো system-এর control নিয়ে নিতে পারে।

⚙️ Root Cause: সমস্যা কোথায়?

এই vulnerability মূলত নিচের কম্পোনেন্টগুলোর সাথে সম্পর্কিত:

- AF_ALG (Linux crypto API)

- algif_aead module

- authencesn template

সমস্যাটা হচ্ছে:

- Kernel data copy করার সময় memory validation সঠিকভাবে করে না

- এর ফলে attacker page cache-এ unauthorized write করতে পারে

অর্থাৎ attacker disk file না বদলে memory-তেই file modify করতে পারে—যা detect করা কঠিন।

💥 Attack কীভাবে কাজ করে?

একটি simplified attack flow:

- Attacker system-এ normal user হিসেবে access নেয়

- AF_ALG crypto interface ব্যবহার করে crafted request পাঠায়

- splice() syscall দিয়ে page cache manipulate করে

- একটি setuid binary (যেমন: /usr/bin/su) modify করে

- binary execute করলে attacker root access পায়

👉 পুরো process কয়েক সেকেন্ডেই হতে পারে।

🚨 কেন এটা এত বিপজ্জনক?

🔓 Extremely Reliable

Exploit প্রায় সব সময় কাজ করে—কোনো race condition দরকার হয় না।

🧩 Low Complexity

খুব ছোট script দিয়েই exploit করা যায়।

🕵️ Hard to Detect

- disk-এ কোনো permanent change হয় না

- forensic detection কঠিন

⚡ Full System Takeover

একবার exploit হলে attacker পুরো system control পায়।

🌍 কারা সবচেয়ে বেশি ঝুঁকিতে?

🖥️ Multi-user Linux Servers

একজন user compromise → পুরো server compromise

☁️ Cloud / VPS

shared environment হওয়ায় ঝুঁকি বেশি

🐳 Containers (Docker / Kubernetes)

container escape করে host system compromise সম্ভব

⚙️ CI/CD Pipelines

build system hijack হয়ে supply chain attack হতে পারে

🧪 Real-World Scenario

ধরা যাক:

একটি shared hosting server-এ attacker একটি সাধারণ user account পেল।

সে Copy Fail exploit ব্যবহার করলো।

👉 কয়েক সেকেন্ডের মধ্যে:

- root access পেয়ে গেল

- সব user data access করলো

- database dump নিল

- backdoor install করলো

🛡️ Mitigation: কীভাবে বাঁচবেন?

✅ 1. Kernel Update (সবচেয়ে গুরুত্বপূর্ণ)

আপনার Linux kernel আপডেট করুন এবং security patch apply করুন।

⚠️ 2. Temporary Workaround

Vulnerable module disable করুন:

sudo modprobe -r algif_aead

Crypto access restrict করুন:

- SELinux / AppArmor ব্যবহার করুন

- unprivileged user access limit করুন

🔍 3. Monitoring

- unusual privilege escalation track করুন

- suspicious process monitor করুন

- integrity monitoring tools ব্যবহার করুন

🧱 4. Least Privilege Policy

- unnecessary user access remove করুন

- shared environment-এ strict isolation নিশ্চিত করুন

📊 Summary

- Vulnerability: CVE-2026-31431

- Name: Copy Fail

- Type: Local Privilege Escalation

- Impact: Full root access

- Complexity: Low

- Detection: Difficult

- Fix: Kernel patch

🧠 Final Thoughts

Copy Fail শুধু একটি vulnerability না—এটি Linux ecosystem-এর জন্য একটি বড় সতর্কবার্তা।

কারণ:

- exploit করা সহজ

- detect করা কঠিন

- impact মারাত্মক

আপনি যদি server admin, DevOps engineer, বা cybersecurity professional হন—

তাহলে এই vulnerability উপেক্ষা করার কোনো সুযোগ নেই।

🚀 Bonus (Ethical Hacking Insight)

এই vulnerability শেখার মাধ্যমে আপনি বুঝতে পারবেন:

- Kernel exploitation

- Memory vs disk manipulation

- Privilege escalation techniques

Stay Aware. Stay Secure. 🔐